1

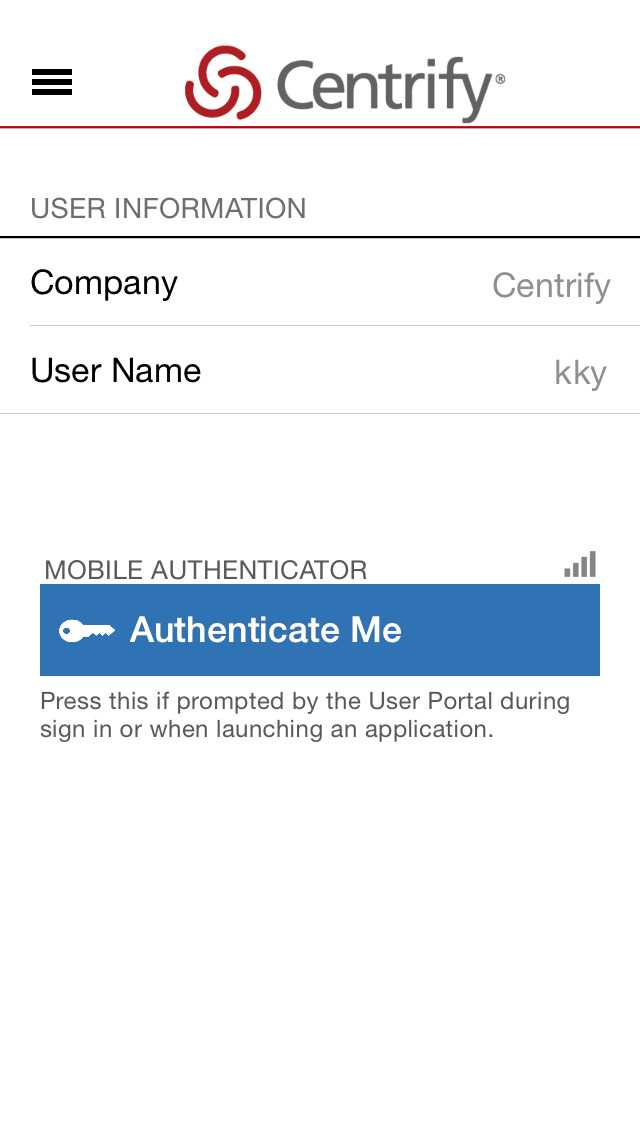

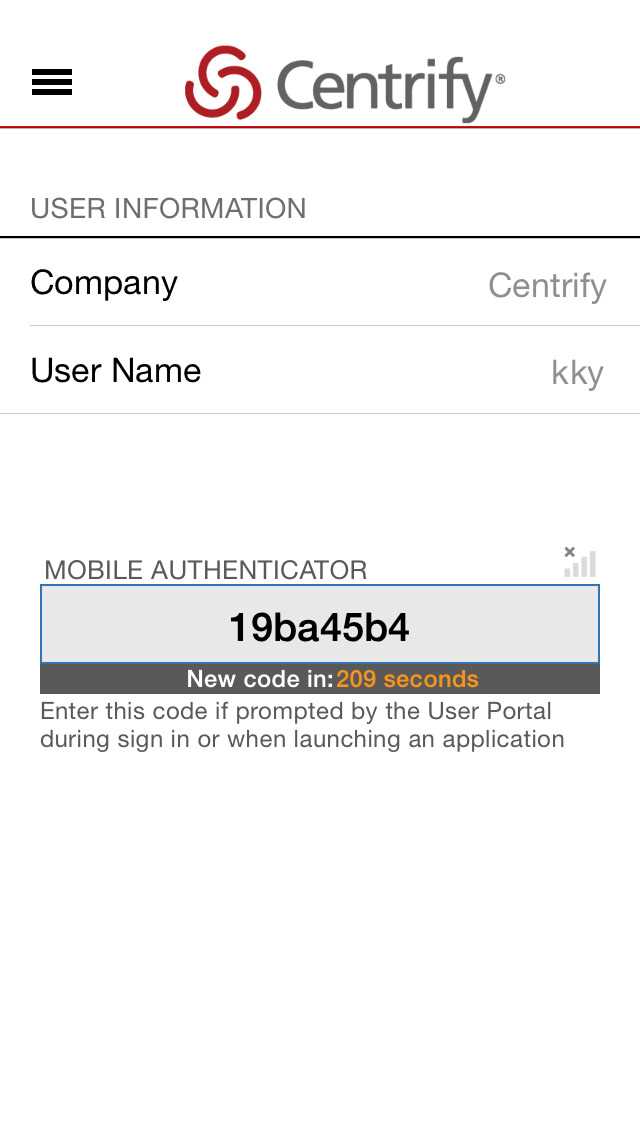

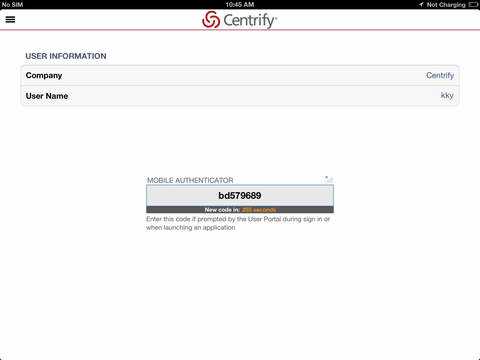

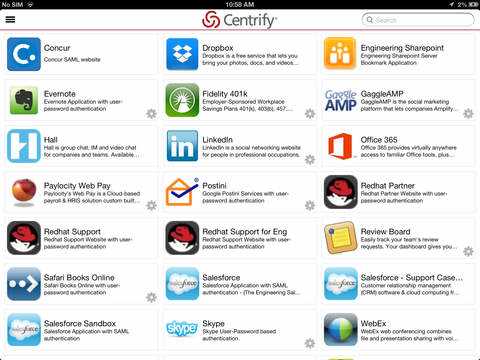

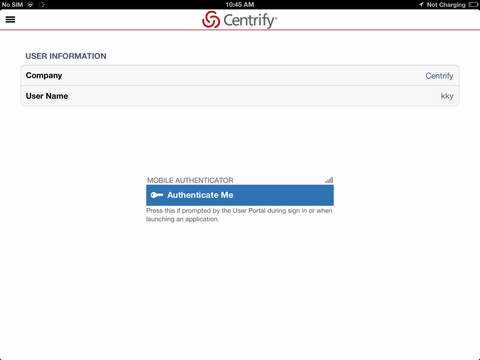

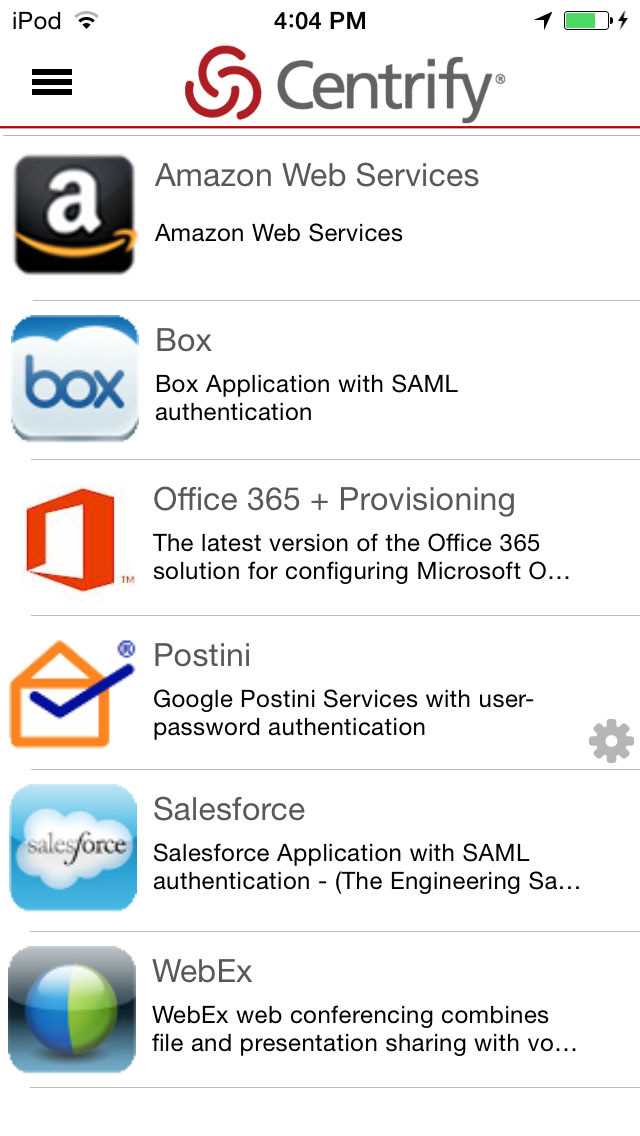

Centrify предоставя услуги за унифицирана идентичност в центъра за данни, облак и мобилни устройства - което води до едно единствено влизане за потребителите и една обединена инфраструктура за идентичност за ИТ.Софтуерът и облачните услуги на Centrify позволяват на организациите сигурно да използват съществуващата си идентична инфраструктура, за да управляват централизирано автентификацията, контрола на достъпа, управлението на привилегии, прилагането на политики и спазването на локални и облачни ресурси.Повече от 5000 клиенти са внедрили Centrify в милиони сървъри, работни станции и приложения.С Centrify организациите намаляват разходите си, свързани с управлението и спазването на жизнения цикъл с над 50% ....

centrify

WebSite:

http://www.centrify.com/mobileХарактеристика

Категории

Алтернативи на Centrify за Windows с търговски лиценз

16

10Duke Identity Provider

Доставчикът на идентичност улеснява клиентите да имат достъп и да се регистрират в множество приложения с едно потребителско име и парола или с помощта на любимите си социални данни за вход, осигуряват защита на данните в профила и лесно се интегрират с водещи бизнес инструменти.

14

Hexnode MDM

Hexnode MDM е мощно решение за наблюдение, управление и сигурност на мобилните устройства в предприятието.

5

1

Inky Phish Fence

Inky Phish Fence е уникално ново решение, което защитава потребителите на Outlook от фишинг на копие и други атаки, базирани на имейл.

1

Chaos intellect

Нашият софтуер за управление на контакти по имейл Chaos Intellect може да споделя вашите данни във вашата мрежа, да организира вашата телефонна книга, календар за срещи и списък със задачи.

- Платено

- Windows

0

Mailtraq email server for business

Mailtraq е най-добрият пълнофункционален професионален имейл сървър.

- Платено

- Windows

0

IBM MaaS360

Когнитивен подход за унифицирано управление на крайните точки.

- Платено

- Windows

- Mac

- Android

- iPhone

- Windows Phone

- Blackberry

- S60

0

Instasafe Secure Access

Решението InstaSafe за сигурен достъп предоставя гранулирано решение за контрол на достъпа, основаващо се на идентичност, за да се гарантира, че потребителите могат да „виждат“ и „достъп“ до данните, че имат „предварително одобрение“, за да виждат или имат достъп при „необходимост да се знае“модел за достъп.