448

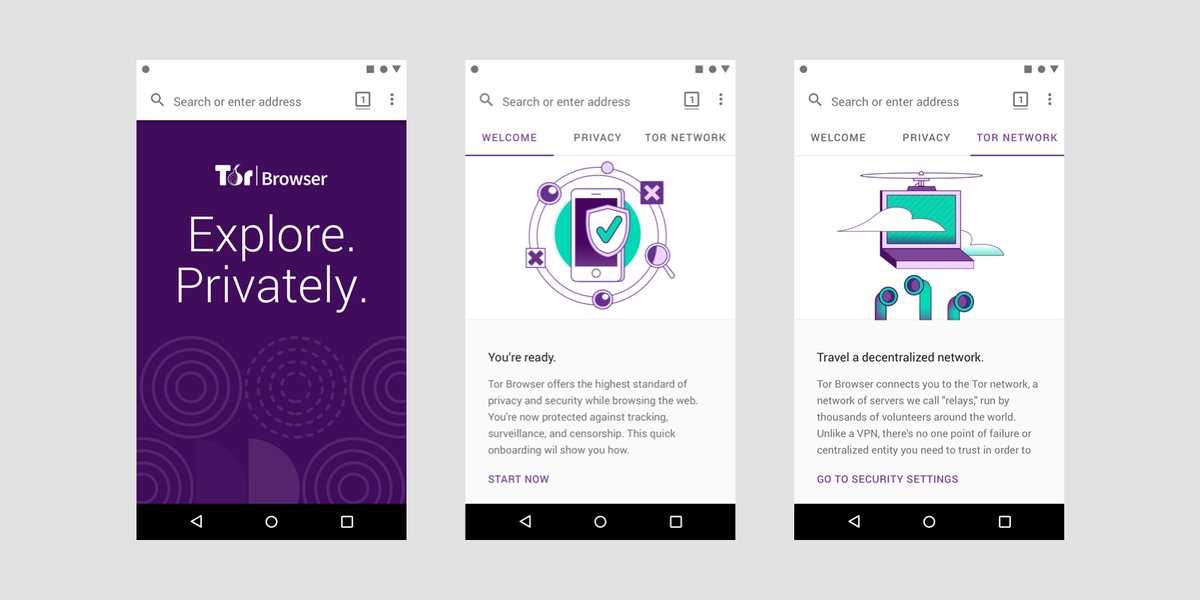

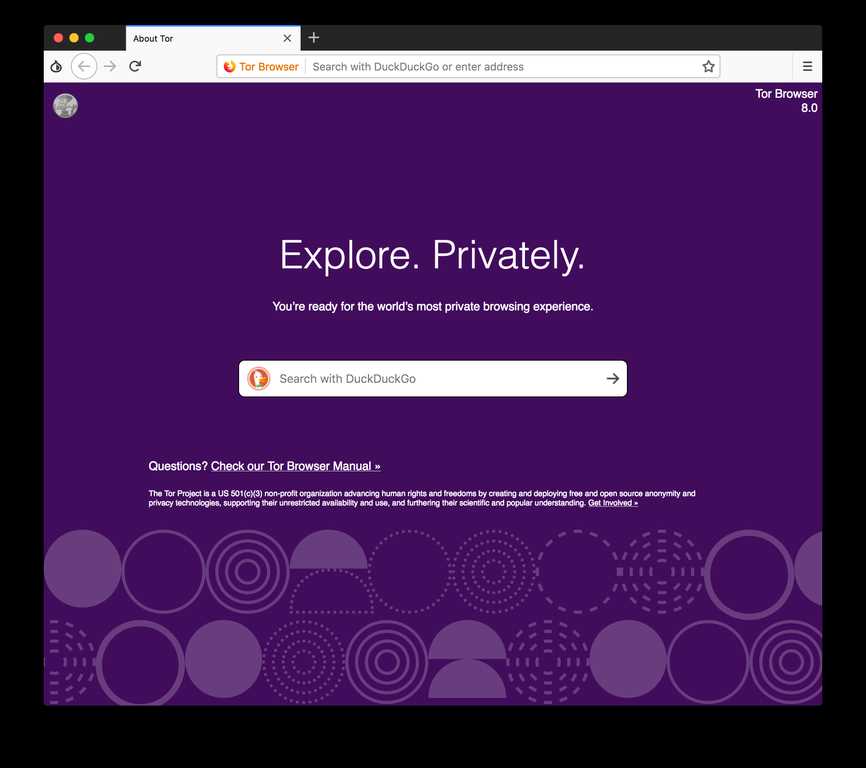

Софтуерът Tor ви защитава, като прескачате комуникациите си около разпределена мрежа от релета, управлявани от доброволци по целия свят: не позволява на някой да наблюдава вашата интернет връзка да научи какви сайтове посещавате, не позволява на посещаваните от вас сайтове да научат вашето физическо местоположение итя ви дава достъп до блокирани сайтове.Браузърът Tor ви позволява да използвате в Windows, Mac OS X или Linux, без да е необходимо да инсталирате никакъв софтуер.Може да работи с USB флаш устройство, идва с предварително конфигуриран уеб браузър, за да защити вашата анонимност и е самостоятелен.

tor-browser

Характеристика

- Проследяващ блокер

- Anticensorship

- портативен

- Вграден VPN

- Анализ на трафика

- Поверителност

- Принудително криптирана връзка

- Сърфирайте анонимно

- Скрийте своя IP адрес

- Проактивна защита

- Защита на поверителността

- анонимност

- Сигурност и поверителност

- Уеб браузъри, базирани на Firefox

- Вграден грешка

- Вграден Ad-блокер

- Софтуер с отворен код

- Приложения с отворен код

- Блокиращ зловреден скрипт

- Отстраняване на грешки в IMAP

Категории

Алтернативи на Tor Browser за Mac

12

12

HideIP VPN

Търсих много дълго време, за да намеря наистина ефективно, стабилно и достъпно приложение, което работи на Mac OSX, за да скрия моя IP, така че да мога да гледам американската телевизия онлайн.

12

Netsukuku

Netsukuku е мрежеста мрежа или P2P протокол, който се генерира и поддържа самостоятелно.

- Безплатно

- Self-Hosted

- Windows

- Mac

- Linux

10

9

Super VPN

Super VPN е основана през 2010 г. от ентусиазиран екип от ИТ специалисти, които вече успешно предоставят уеб хостинг услуги от 2002 г.

- Платено

- Windows

- Mac

- Linux

- Android

- iPhone

- Blackberry

- iPad

- Windows Mobile

8

Sushi Browser

Концепцията на "браузъра на суши" иска да използва екрана до максимален капацитет само с обикновена операция. Целта му е да бъде толкова фантастичен, колкото суши.

8

8

7

7

i2pd (I2P Daemon)

I2P (Invisible Internet Protocol) е универсален анонимен мрежов слой.

6

strongSwan

strongSwan е базирано на отворен код IPsec VPN решение за Linux и други UNIX базирани операционни системи, внедряващи IKEv1 и IKEv2 протоколи за обмен на ключове.

6

cryptostorm

VPN след Snowden, изграден върху анонимност и сигурност.Услугата изисква да мислите и да имате общо разбиране за настройките на софтуера / мрежите.Знания на средно ниво

6